Çözüldü! Siber Saldırı Nedir? Siber Saldırılar Nasıl Önlenir?

Resolved What Is A Cyber Attack How To Prevent Cyber Attacks

Siber saldırı nedir? Bu soruyu cevaplamak için, bu yazı size farklı siber saldırı türlerini gösterecek ve bunların özelliklerini gösterecek ve bunları tanımlamanıza yardımcı olacaktır. Ayrıca bu yazıda MiniTool Web Sitesi Siber saldırıları önlemek için mevcut bazı yöntemleri sunacağız.Siber Saldırı Nedir?

Siber saldırı nedir? Siber saldırı, verileri çalmak, ifşa etmek, değiştirmek veya yok etmek için çeşitli araç ve tekniklere başvuran bir dizi siber etkinliğin genel bir tanımıdır. Elbette zaman geçtikçe hackerlar internet üzerinde çıkar amaçlı ve vandalizm amaçlı çeşitli kötü niyetli operasyonlar gerçekleştirebilmektedirler.

Bilgisayar korsanları kurbanların sistemlerine sızmak için çeşitli yöntemler araştırdı. Bazen hedefe yönelik gelişigüzel bir saldırı geliştirilebilir ve bir sonraki kurbanın kim olacağını kimse bilemez.

Siber suçluları tetikleyen üç ana motivasyon vardır:

Bu saldırganlar hırsızlık veya gasp yoluyla para arama eğilimindedir. İş alışverişi için verilerinizi çalabilir, doğrudan para çalmak için bir banka hesabına girebilir veya mağdurlara şantaj yapabilirler.

Bu bilgisayar korsanlarının normalde saldırıyı başlatmak için rakipleri gibi belirli hedefleri vardır. Kişisel bir kin, bu aktivitenin ana nedeni olma eğilimindedir. Kurumsal casusluk, rakiplere karşı haksız avantaj elde etmek için fikri mülkiyet haklarını çalabilir. Bazı bilgisayar korsanları, başkalarını bu konuda uyarmak için sistemin güvenlik açıklarından yararlanır.

Bu bilgisayar korsanları çoğunlukla daha yetenekli profesyonellerdir. Eğitilebilir ve daha sonra siber savaş, siber terörizm veya hacktivizme dahil olabilirler. Saldıran hedefler, düşmanlarının devlet kurumlarına veya kritik altyapılarına odaklanır.

Az ya da çok insanlar farkında olmadan bazı siber saldırılarla karşılaşabiliyor. Peki yaygın siber saldırı türleri nelerdir? Farklı türleri daha iyi ayırt etmenize yardımcı olmak için bir sonraki bölümde bunları tek tek göstereceğiz.

Yaygın Siber Saldırı Türleri

Son yıllarda iş dünyasının giderek daha popüler hale gelmesiyle birlikte siber saldırılar da artıyor. Onlarca siber saldırı türü var ve insanları oldukça rahatsız eden bazı yaygın türleri listeleyeceğiz.

Kötü Amaçlı Yazılım Saldırıları

Kötü amaçlı yazılımlar genellikle kurbanın sisteminde bir dizi teorik olmayan eylem gerçekleştiren kötü amaçlı yazılım olarak görünür. Prosedür, bir bilgisayara, sunucuya, istemciye veya bilgisayar ağına ve altyapısına zarar verecek şekilde tasarlanmıştır.

Bu hareketleri fark etmek zordur ve niyetlerine ve sızma yöntemlerine göre virüsler, solucanlar, Truva atları, reklam yazılımları, casus yazılımlar, fidye yazılımları vb. dahil olmak üzere farklı türlere ayrılabilirler.

Listelenen örnekler insanların karşılaşabileceği en yaygın sorunlardır. Yıllar geçtikçe elektronik iletişimin yüksek hızda gelişmesiyle birlikte e-posta, metin, savunmasız ağ hizmeti veya güvenliği ihlal edilmiş web siteleri gibi yeni türde bir saldırı kanalı haline geldi.

Bilgisayarlarda kötü amaçlı yazılım belirtilerini nasıl tanımlayacağınızı öğrenmek istiyorsanız bu yazı işinize yarayacaktır: Bilgisayardaki Olası Kötü Amaçlı Yazılım İşareti Nedir? 6+ Belirtiler .

Kimlik Avı Saldırıları

Kimlik avı saldırıları genellikle hassas verilerinizin, özellikle de kullanıcı adlarınızın, şifrelerinizin, kredi kartı numaralarınızın, banka hesap bilgilerinizin vb. bilgisayar korsanlarının eline geçmesi anlamına gelir. Bu bilgileri fayda sağlamak için kullanabilir ve satabilirler. Çoğu kişi bilinmeyen e-postalar, bağlantılar veya web siteleri nedeniyle kolayca bu tuzağa düşer.

Hedef odaklı kimlik avı saldırıları

Kimlik avı, kitleleri dolandırmak amacıyla e-posta, SMS veya telefon görüşmeleri yoluyla gerçekleştirilen siber saldırılar için genel bir terimdir; ancak bu saldırının belirli bir kurban hedefi varsa buna hedef odaklı kimlik avı adını veririz. Bu saldırı kanalları, özellikle o kurbana hitap edecek şekilde değiştirilmiştir; bu, kimlik avından daha fazla düşünme ve zaman gerektirir.

Balina kimlik avı saldırıları

Balina kimlik avı saldırısı, yüksek düzeyde hedefe yönelik bir kimlik avı saldırısıdır. Hedef odaklı kimlik avı saldırısına benzer şekilde, bir saldırganın üst düzey yöneticiler gibi büyük, yüksek profilli bir hedefin peşine düşmek için hedef odaklı kimlik avı yöntemlerini kullanması durumunda ortaya çıkar.

Kurbanların son derece hassas bilgileri sahte bir hesapla paylaşabilmesi için kendilerini güvenilir varlıklar olarak gösterebilirler.

Dağıtılmış Hizmet Reddi Saldırıları (DDoS)

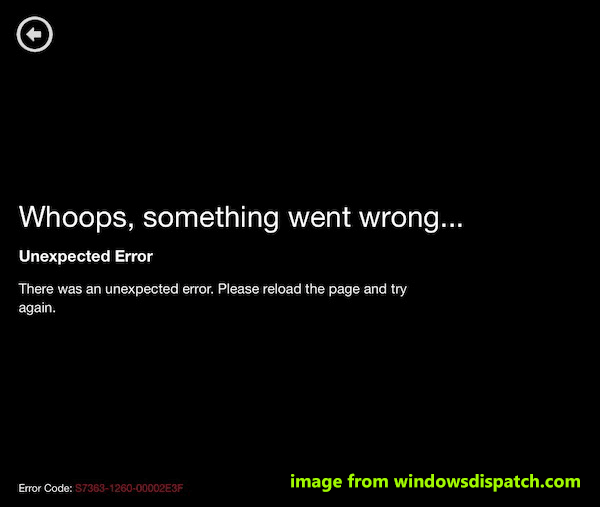

DDoS saldırısı, çok sayıda paket veya istek üreterek hedef sistemin kullanılabilirliğini etkilemek veya bunaltmak için tasarlanmış bir siber saldırıdır. Benzer şekilde, bir hizmet reddi (DoS) saldırısı, bir makineyi veya ağı kapatmak için aynı şeyi yapabilir ve onu hedeflenen kullanıcılar için erişilemez hale getirebilir.

Bu iki saldırının farklı bir yanı var ve eğer bu konuda bilgi edinmek istiyorsanız şu yazıyı okuyabilirsiniz: DDoS ve DoS | Fark Nedir ve Nasıl Önlenir? .

Siteler Arası Komut Dosyası Çalıştırma (XSS) Saldırıları

Bu işlem sırasında, saldırgan, güvenilen bir uygulamanın veya web sitesinin koduna kötü amaçlı yürütülebilir bir komut dosyası enjekte eder, ardından kullanıcıya kötü amaçlı bir bağlantı gönderir ve kullanıcıyı bir XSS saldırısı başlatmak üzere bağlantıya tıklaması için kandırır.

Daha sonra dönüştürülen uygulama veya web sitesi, uygun veri temizleme eksikliği nedeniyle kötü amaçlı bağlantıyı başlatacak ve ardından saldırganlar kullanıcının aktif oturum çerezini çalabilecektir.

Ortadaki Adam (MITM) Saldırıları

Adından da anlaşılacağı gibi ortadaki adam saldırısı, saldırganın kişisel bilgileri gizlice dinlemek için kullanıcı ile uygulama arasındaki konuşmanın ortasında olduğu anlamına gelir. Normalde bilgisayar korsanları hedeflerini finansal uygulamaların, e-ticaret sitelerinin vb. kullanıcılarına göre belirler.

Bot ağları

Botnetler diğer saldırılardan farklı olarak kötü amaçlı yazılımların bulaştığı ve saldırganların kontrolü altındaki bilgisayarlardır. Bu botnet bilgisayarları, veri çalmak, spam göndermek ve DDoS saldırıları gibi bir dizi yasa dışı işlemi gerçekleştirmek üzere kontrol edilebilir.

Botnet oluşturmanın önündeki engel de bazı yazılım geliştiriciler için bunu kazançlı bir iş haline getirecek kadar düşüktür. Bu yüzden en yaygın saldırılardan biri haline geldi.

Fidye yazılımı

Fidye yazılımı sisteminize sızabilen ve dosyalarınızı şifreleyerek kullanıcıların bilgisayarlarındaki dosyalara erişimini engelleyen kötü amaçlı yazılımdır. Daha sonra bilgisayar korsanları şifre çözme anahtarı için fidye ödemesi talep edecek. Alternatif olarak, bazı fidyeler, fidye ödenene kadar hiçbir dosyaya zarar vermeden sistemi kilitler.

SQL Enjeksiyon Saldırıları

Bu saldırı, web güvenlik açığını arayabilir ve bir uygulamanın veritabanına yaptığı sorgulara müdahale etmek için kod enjeksiyon tekniğini kullanabilir. Bu tür saldırılar web sitelerine saldırmaya odaklanır ancak aynı zamanda her türlü SQL veritabanına saldırmak için de kullanılabilir.

Sıfır Gün İstismarı

Sıfır gün istismarı, bilgisayar korsanlarının bir sistem/web/yazılım saldırısı gerçekleştirmek için bu güvenlik açıklarından yararlanabileceği saldırı faaliyetlerini tanımlayan geniş bir terimdir. Sıfır gün, kurbanların veya yazılım satıcısının bu kusura tepki verip düzeltmeye vakti olmadığı anlamına gelir.

URL Yorumlaması

Bu tür saldırılara URL zehirlenmesi de denilebilir. Bilgisayar korsanları genellikle söz dizimini korurken anlamını değiştirerek URL'yi manipüle eder ve değiştirir. Bu şekilde saldırganlar bir web sunucusuna erişip inceleyebilir ve daha fazla bilgi alabilir. Bu tür saldırılar CGI tabanlı web sitelerinde oldukça popülerdir.

DNS Sahtekarlığı

Alan Adı Sunucusu (DNS) sahtekarlığı, DNS kayıtlarını değiştirerek insanları sahte, kötü amaçlı bir web sitesine yönlendirebilir. Bazen hedeflenen web sitenizin tam olarak gitmek istediğiniz yere benzeyen yeni bir sayfaya yönlendirildiğini görebilirsiniz.

Ancak bu, bilgisayar korsanlarının sizi gerçek hesabınıza giriş yapmaya ve daha hassas bilgileri açığa çıkarmaya teşvik etmek için kurduğu bir tuzak olabilir. Sisteminize virüs veya solucan yükleme fırsatını değerlendirerek beklenmedik sonuçlara neden olabilirler.

Kaba Kuvvet Saldırıları

Kaba kuvvet saldırıları, yabancı, bilgisayar korsanı veya düşman olabilecek bir kişinin, kurbanın bilgisayar için ayarlayabileceğini düşündüğü tüm şifreleri deneyerek kurbanın bilgisayarına erişmeye çalışması anlamına gelir.

Normalde, bunu yapmadan önce bilgisayar korsanları, şifrenizi çıkarmak için sosyal medyanızdaki ve çevrimiçi bilgilerinizdeki ipuçlarını takip edeceklerdir. Bu nedenle kişisel bilgilerinizi kamuya açıklamayın.

Truva atları

Truva Atı genellikle kendisini meşru ve zararsız bir yazılım olarak gizler, ancak virüs etkinleştirildiğinde Truva atı virüsü siber suçluların sizi gözetlemesine, verilerinizi çalmasına ve sisteminize erişmesine neden olabilir. Bu konuda daha fazla bilgi edinmek istiyorsanız şu yazıyı okuyabilirsiniz: Truva Atı Virüsü Nedir? Trojan Virüs Temizleme Nasıl Gerçekleştirilir .

Siber Saldırılar Nasıl Önlenir?

Siber saldırıların bu yaygın örneklerini öğrendikten sonra, siber saldırıları etkili bir şekilde nasıl önleyeceğinizi merak edebilirsiniz. Göz önünde bulundurabileceğiniz bazı yararlı ipuçları var.

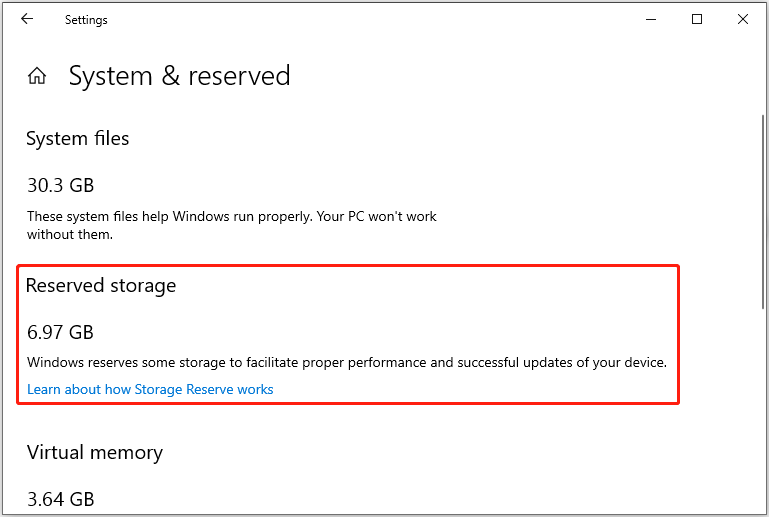

1. İpucu: Windows'unuzu ve Yazılımınızı Güncel Tutun

Yazılımınızı ve sisteminizi güncel tutmanız gerekir. Yayınlanan güncellemeler, gelişmiş ve yepyeni özellikler sağlamanın yanı sıra, geçmiş testlerde tespit edilen bazı sistem veya yazılım hatalarını ve güvenlik sorunlarını da giderebilir. Güncellemeyi bir kenara bırakırsanız bilgisayar korsanları bu zayıflıkları bulabilir ve sisteminize sızma şansını yakalayabilir.

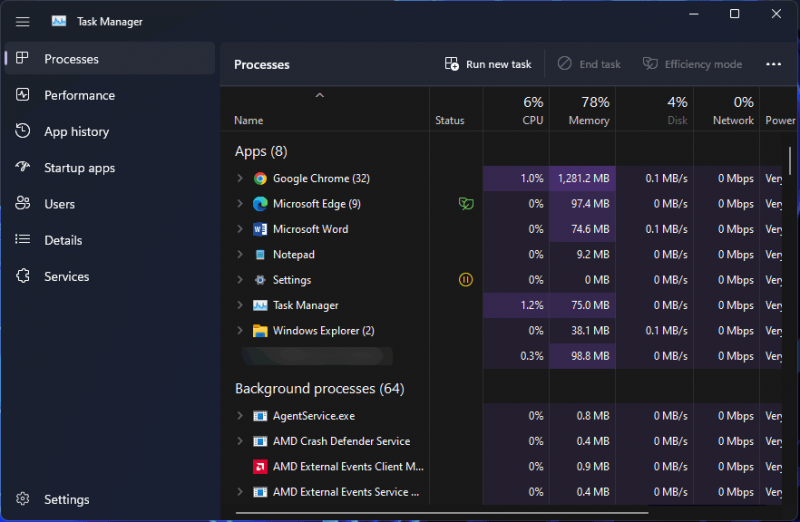

İpucu 2: Güvenlik Duvarı Kurun

Windows'un yerleşik güvenlik duvarı ve antivirüsü vardır ve gerçek korumayı her zaman açık tutsanız iyi olur. Bu özellikler bilgisayarınızı siber saldırılara karşı daha iyi koruyabilir. Ancak dışarıdan gelen tüm saldırılara karşı sizi korumaya yeterli mi? Daha fazla bilgi için bu yazıyı okuyabilirsiniz: Windows Defender Yeterli mi? PC'yi Korumak için Daha Fazla Çözüm .

Bunun dışında başka yüklemeyi de seçebilirsiniz. güvenilir üçüncü taraf antivirüs veya koruma kalkanını güçlendirmek için güvenlik duvarı.

3. İpucu: Çok Faktörlü Kimlik Doğrulamayı Kullanın

Çok faktörlü kimlik doğrulama (MFA) nedir? Güçlü bir kimlik ve erişim yönetimi politikasının temel bileşenidir. Bu oturum açma işlemi sırasında, bu MFA, kullanıcıların kişisel verilere yetkisiz bir üçüncü tarafın erişimini engelleyebilecek bir paroladan daha fazla bilgi girmesini gerektirir.

İpucu 4: Verileri Düzenli Olarak Yedekleyin

Önemli verilerinizi korumanın en önemli adımlarından biri düzenli yedekleme yapmaktır. Siber saldırı durumunda ihtiyacınız olan veri yedekleme ciddi kesintileri, veri kaybını ve ciddi mali kayıpları önlemek için.

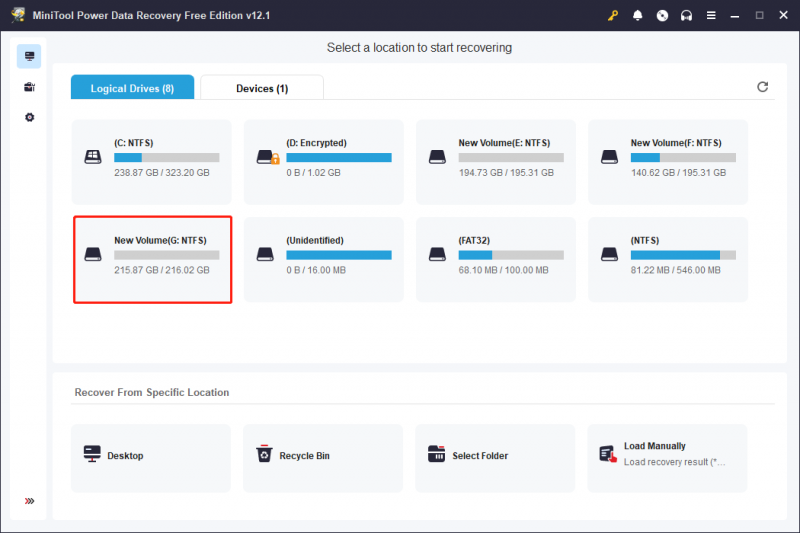

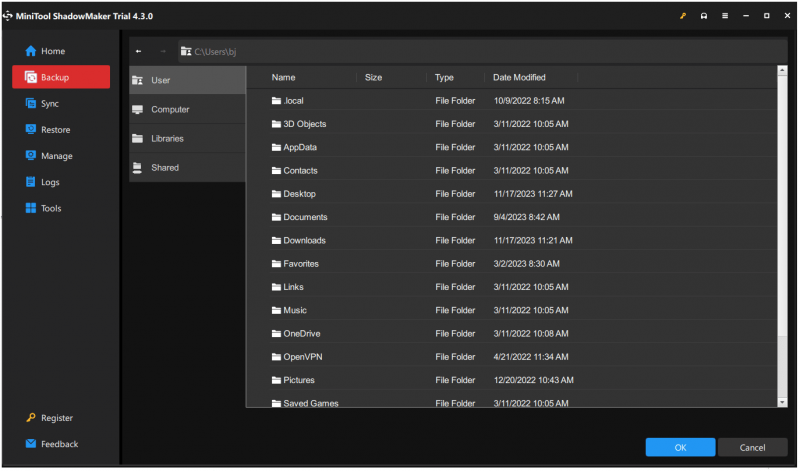

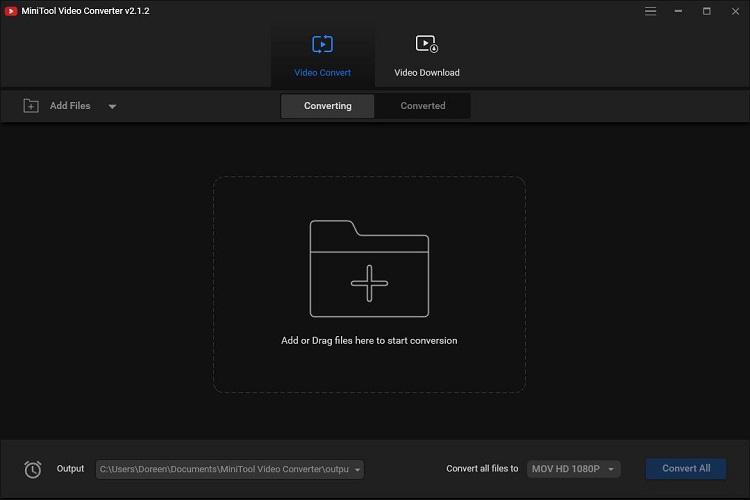

Bazı insanlar bu görevi tamamlamayı unutacak ve bunun külfetli olduğunu düşünecek. Merak etme. Bu uzmana güvenebilirsiniz yedekleme yazılımı – MiniTool ShadowMaker – yedekleme dosyaları , klasörler, bölümler, diskler ve sisteminiz.

Ayrıca, bir yedekleme şemasını yapılandırmak için yedekleme şemasını ve zamanlama ayarlarını denemeye değer. otomatik yedekleme . Otomatik yedeklemenizi günlük, haftalık, aylık veya olaya göre başlayacak şekilde ayarlayabilir ve kaynaklarınızı korumak için artımlı veya farklı yedeklemeyi deneyebilirsiniz.

Bu programı bilgisayarınıza indirip yükleyin ve 30 gün boyunca ücretsiz deneyin.

MiniTool ShadowMaker Denemesi İndirmek İçin Tıklayın 100% Temiz ve Güvenli

Adım 1: Programı başlatın ve tıklayın. Denemeye Devam Et devam etmek.

Adım 2: İçinde Destek olmak sekmesine tıklayın KAYNAK Neyi yedeklemek istediğinizi seçmek için bölüme gidin ve ardından VARIŞ NOKTASI Yedeklemenin nerede saklanacağını seçebileceğiniz bölüm; Kullanıcı, Bilgisayar, Kütüphaneler ve Paylaşılan .

Adım 3: Ardından, Seçenekler Yedekleme ayarlarını yapılandırmak için özelliği tıklayın ve Şimdi yedekle Her şey ayarlandıktan hemen sonra başlatmak için.

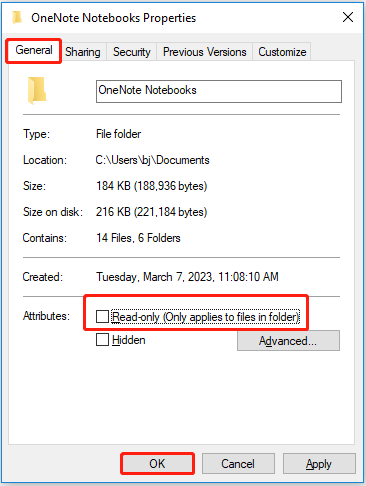

İpucu 5: Düzenli Olarak Değiştirin ve Güçlü Şifreler Oluşturun

Şifrenizi düzenli olarak değiştirmeniz ve bazı özel semboller ve farklı sayı artı kelime kombinasyonları gibi daha güçlü bir şifre kullanmanız daha iyi olur. Doğum günü, telefon numarası gibi kişisel bilgilerinizle ilgili çıkarımı kolay bazı numaraları kullanmayın.

İpucu 6: Güvenli Wi-Fi Kullanın

Bazı insanlar bir kafede çalışırken halka açık yerlerde bilinmeyen bir Wi-Fi'ye bağlanmaya alışkındır. Hiç güvenli değil. Bir ağa bağlanan herhangi bir cihaza virüs bulaşabilir ve bu halka açık Wi-Fi, farkında olmadan kolayca saldırıya uğrayabilir. Dikkatli olmalısın.

Sonuç olarak:

Siber saldırı nedir? Bu yazıyı okuduktan sonra siber saldırılara ilişkin genel bir tabloya sahip olabilirsiniz. Bu tam kılavuz, farklı siber saldırı türlerini ayırt etmenize ve bunları önlemenin doğru yolunu bulmanıza yardımcı olmak açısından faydalıdır.

Artan siber güvenlik sorunlarıyla karşı karşıya kaldığınızda yapmanız gereken ilk ve en önemli şey, önemli verileriniz için bir yedekleme planı hazırlamaktır. MiniTool ShdowMaker bizim tavsiye ettiğimiz şeydir. Bu araçla ilgili herhangi bir sorun yaşarsanız bizimle şu adresten iletişime geçebilirsiniz: [e-posta korumalı] .

![[Eğitim] FAT32 Bölümünü Başka Bir Sürücüye Nasıl Kopyalarım?](https://gov-civil-setubal.pt/img/partition-disk/30/tutorial-how-to-copy-fat32-partition-to-another-drive-1.jpg)

![“GameStop Erişimi Reddedildi” Sorunu Nasıl Düzeltilir? İşte 5 Yol! [MiniAraç İpuçları]](https://gov-civil-setubal.pt/img/news/EB/how-to-fix-the-gamestop-access-denied-issue-here-are-5-ways-minitool-tips-1.png)

![[Tam Düzeltmeler] Windows 10/11 Sürücüleri PC'lere Yüklemiyor](https://gov-civil-setubal.pt/img/data-recovery/04/windows-10-11-won-t-install-drivers-pcs.png)

![Windows 7 Güncellemeleri İndirilmiyor mu? İşte Nasıl Düzelteceğiniz! [MiniTool İpuçları]](https://gov-civil-setubal.pt/img/backup-tips/77/windows-7-updates-not-downloading.png)

![Windows 10 11'de Dosya Yolu Nasıl Kopyalanır? [Ayrıntılı Adımlar]](https://gov-civil-setubal.pt/img/news/FE/how-to-copy-file-path-on-windows-10-11-detailed-steps-1.png)

![Windows 10'da 0xc0000005 Hatası Nasıl Hızlı Bir Şekilde Giderilir [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/47/how-fix-error-0xc0000005-windows-10-quickly.png)