[Eğitim] Uzaktan Erişim Truva Atı Nedir ve Nasıl Tespit Edilir/Kaldırılır? [MiniAraç İpuçları]

What S Remote Access Trojan How Detect Remove It

Özet :

MiniTool resmi web sitesinde oluşturulan bu makale, uzaktan erişim truva atı hakkında tam bir inceleme sunar. Anlamını, işlevlerini, kötü etkilerini, tespitini, kaldırılmasını ve koruma yöntemlerini kapsar. Aşağıdaki içeriği okuyun ve RAT truva atını derinlemesine anlayın.

Hızlı navigasyon :

Uzaktan Erişim Truva Atı Tanımı

RAT Virüsü Nedir?

Creeware olarak da adlandırılan uzaktan erişim truva atı (RAT), bir sistemi uzak ağ bağlantısı aracılığıyla kontrol eden bir tür kötü amaçlı yazılımdır. Özel olarak yapılandırılmış iletişim protokolleri aracılığıyla hedef bilgisayara bulaşır ve saldırganın kurbana yetkisiz uzaktan erişim elde etmesini sağlar.

RAT truva atı genellikle bir bilgisayara, sahibinin bilgisi dışında ve genellikle bir truva atı veya yük olarak yüklenir. Örneğin, genellikle bir e-posta eki, torrent dosyaları, web bağlantıları veya oyun gibi kullanıcı tarafından istenen bir programla birlikte görünmez bir şekilde indirilir. Motive olmuş bir saldırgan tarafından hedeflenen saldırılar, istenen hedefleri kurulum için aldatabilirken RAT dolandırıcılığı sosyal mühendislik taktikleri yoluyla veya hatta istenen makineye geçici fiziksel erişim yoluyla.

Kurbanın makinesine girdikten sonra, RAT kötü amaçlı yazılımı zararlı işlemlerini kurbandan veya antivirüs veya güvenlik duvarından gizleyecek ve bir botnet oluşturmak için virüslü ana bilgisayarı diğer savunmasız bilgisayarlara yaymak için kullanacak.

Bir RAT Virüsü Ne Yapar?

Uzaktan erişim truva atı yönetimsel kontrole olanak sağladığından, kurban makinede hemen hemen her şeyi yapabilir.

- Kullanıcı adları, şifreler, sosyal güvenlik numaraları ve kredi kartı hesapları dahil olmak üzere gizli bilgilere erişin.

- Arama geçmişi, e-postalar, sohbet günlükleri vb. almak için web tarayıcılarını ve diğer bilgisayar uygulamalarını izleyin.

- Sistem web kamerasını ele geçirin ve videolar kaydedin.

- Tuş kaydediciler veya casus yazılımlarla kullanıcı etkinliğini izleyin.

- Hedef bilgisayarda ekran görüntüsü alın.

- Dosyaları görüntüleyin, kopyalayın, indirin, düzenleyin ve hatta silin.

- Sabit disk sürücülerini biçimlendirin verileri silmek için.

- Bilgisayar ayarlarını değiştirin.

- Kötü amaçlı yazılımları ve virüsleri dağıtın.

Windows 10'da Uzak Masaüstü Nasıl Ayarlanır ve Kullanılır, Buraya Bakın

Windows 10'da Uzak Masaüstü Nasıl Ayarlanır ve Kullanılır, Buraya BakınBirçok kişi Windows 10'da uzak masaüstünü ayarlamak ve kullanmak istiyor, ancak nasıl olduğunu bilmiyor. Bunu onlara yardımcı olmak için yazıyorum.

Daha fazla okuUzaktan Erişim Truva Atı Örnekleri

O zamandan beri spam RAT ortaya çıkıyor, bunun birçok türü var.

1. Arka Orifis

Back Orifice (BO) rootkit, RAT'ın en iyi bilinen örneklerinden biridir. Cult of the Dead Cow (cDc) adlı bir hacker grubu tarafından Microsoft'un Windows 9X serisi işletim sistemlerinin (OS) güvenlik eksikliklerini göstermek için yapılmıştır. Bunun adı RAT istismarı Microsoft BackOffice Server yazılımında, görüntülemeye dayalı olarak aynı anda birden fazla makineyi kontrol edebilen bir kelime oyunudur.

Back Orifice, uzaktan sistem yönetimi için geliştirilmiş bir bilgisayar programıdır. Bir kişinin uzak bir konumdan bir bilgisayarı kontrol etmesine izin verir. Program, 1 Ağustos'ta DEF CON 6'da giriş yaptı.NS, 1998. Bir cDc üyesi olan Sir Dystic tarafından oluşturuldu.

Back Orifice meşru amaçlara sahip olsa da, özellikleri onu kötü niyetli kullanım için iyi bir seçim haline getirir. Bu veya başka nedenlerle, virüsten koruma endüstrisi aracı hemen kötü amaçlı yazılım olarak sınıflandırır ve karantina listelerine ekler.

Back Orifice'in 2 devam oyunu çeşidi vardır, 1999'da piyasaya sürülen Back Orifice 2000 ve Fransız Kanadalı bilgisayar korsanlığı organizasyonu QHA tarafından sunulan Deep Back Orifice.

2. Sakula

Sakurel ve VIPER olarak da bilinen Sakula, ilk olarak Kasım 2012'de ortaya çıkan başka bir uzaktan erişim truva atıdır. 2015 yılı boyunca hedeflenen izinsiz girişlerde kullanıldı. Sakula, bir saldırganın etkileşimli komutlar çalıştırmasına ve ek bileşenleri indirip yürütmesine olanak tanır.

Windows 10 Uzak Masaüstü Çalışmıyor Hatasını Düzeltmenin 6 Yöntemi

Windows 10 Uzak Masaüstü Çalışmıyor Hatasını Düzeltmenin 6 YöntemiUzak bir bilgisayara bağlanmaya çalıştığınızda ancak Windows 10 Uzak Masaüstü çalışmıyor hatası göründüğünde, hatayı düzeltmenin yöntemlerini bu gönderide bulabilirsiniz.

Daha fazla oku3. Alt7

SubSeven veya Sub7Server olarak da bilinen Sub7, bir RAT botnet . Adı, NetBus'un geriye doğru yazılmasıyla (suBteN) ve onu yedi ile değiştirerek türetilmiştir.

Tipik olarak, Sub 7, algılanmayan ve yetkisiz erişime izin verir. Bu nedenle, güvenlik endüstrisi tarafından genellikle bir truva atı olarak kabul edilir. Sub7, Windows 8.1 dahil olmak üzere Windows 9x ve Windows NT işletim sistemleri ailesi üzerinde çalıştı.

Sub7, 2014'ten beri bakımı yapılmamıştır.

4. Zehirli Sarmaşık

Zehirli Sarmaşık RAT tuş kaydedici Backdoor.Darkmoon olarak da adlandırılan , keylogging, screen/ video çekimi , sistem yönetimi, dosya aktarımı, parola çalma ve trafik aktarımı. 2005 civarında Çinli bir bilgisayar korsanı tarafından tasarlandı ve her ikisi de 2011'de kimya şirketlerine yönelik Nitro saldırıları ve RSA SecurID kimlik doğrulama aracının ihlali dahil olmak üzere birçok önemli saldırıda uygulandı.

5. DarkComet

DarkComet, Fransa'dan bağımsız bir programcı ve bilgisayar güvenlik kodlayıcısı olan DarkCoderSc olarak bilinen Jean-Pierre Lesueur tarafından yaratılmıştır. Bu RAT uygulaması 2008'de geliştirilmiş olmasına rağmen, 2012'nin başında çoğalmaya başladı.

Ağustos 2018'de DarkComet süresiz olarak durduruldu ve indirmeleri artık resmi web sitesinde sunulmuyor. Bunun nedeni, Suriye iç savaşında aktivistleri izlemek için kullanılması ve yazarının isimsiz nedenlerle tutuklanma korkusudur.

NanoCore RAT, Bilgisayarınızın Kontrolünü Ele Alacak

NanoCore RAT, Bilgisayarınızın Kontrolünü Ele AlacakOrtalama RAT'tan daha tehlikeli olduğu için lütfen NanoCore RAT'a dikkat edin; bir Windows sistemine saldıracak ve o bilgisayarın tam kontrolünü ele geçirecektir.

Daha fazla okuYukarıdaki örneklerin yanı sıra CyberGate, Optix, ProRat, Shark, Turkojan ve girdap . RAT araçlarının tam listesi burada görüntülenemeyecek kadar uzun ve hala büyüyor.

RAT Virüs Belirtileri

Bir RAT virüsünüz olup olmadığını nasıl anlarsınız? Bu biraz zor. RAT'ler doğası gereği gizlidir ve kendisinin tanımlanmasını önlemeye çalışmak için rastgele bir dosya adı veya dosya yolu yapısını kullanabilir.

Genellikle, bir RAT solucanı virüsü çalışan programlar veya görevler listelerinde görünmez ve eylemleri yasal programlarınkine benzer. Dışında, RAT casus yazılımı bilgisayar kaynaklarının kullanımını yönetecek ve düşük bilgisayar performansı uyarısını engelleyecektir. Ayrıca, RAT korsanları genellikle siz bilgisayarınızı kullanırken dosyalarınızı silerek veya imlecinizi hareket ettirerek kendilerini ele vermezler.

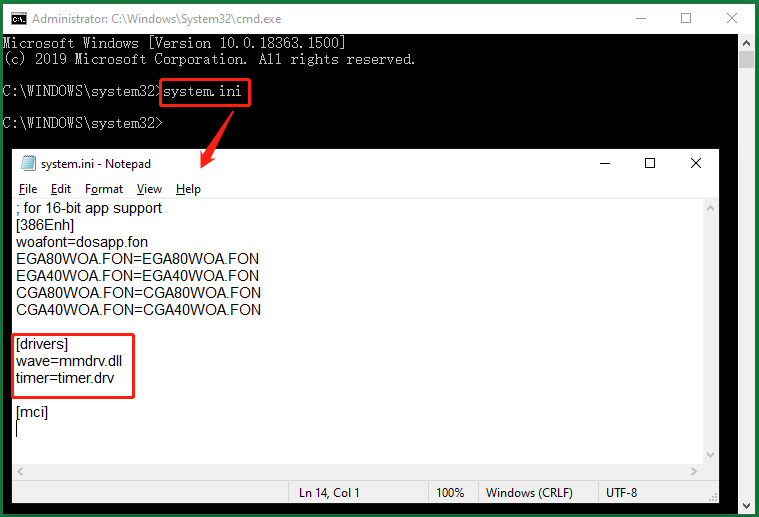

Bilginize: RAT Enfeksiyonunu Tanımlamak için System.ini'yi kullanın

Komut istemini yönetici olarak daha iyi açın, yazın sistem.ini , ve bas Girmek . Ardından, sisteminizin birkaç ayrıntısını gösteren bir not defteri açılır. Şuna bir göz atın sürücüler bölüm, aşağıdaki resimde gösterildiği gibi kısa görünüyorsa, güvendesiniz. başka garip karakterler varsa, bazı ağ bağlantı noktalarınız üzerinden sisteminize erişen bazı uzak cihazlar olabilir.

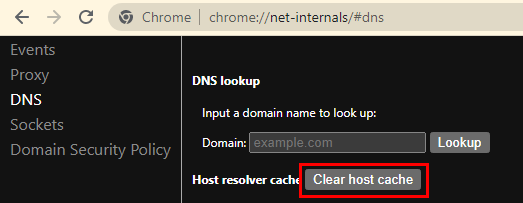

Uzaktan Erişim Truva Atı Tespiti

Uzaktan erişim truva atı nasıl tespit edilir? Bir RAT virüs bilgisayarı kullanıp kullanmadığınıza yalnızca belirtilerle karar veremiyorsanız (birkaç belirti vardır), virüsten koruma programlarına güvenmek gibi bir dış yardım istemeniz gerekir. Birçok yaygın güvenlik uygulaması iyidir RAT virüs tarayıcıları ve RAT dedektörleri .

En İyi Uzaktan Erişim Truva Atı Temizleme Araçları

- dur

- ortalama

- Avira

- Bitdefender

- Kaspersky

- kötü amaçlı yazılım baytları

- McAfee

- Microsoft Windows Defender

- Norton

- bilgisayar matematik

- sofos

- Trend Mikro

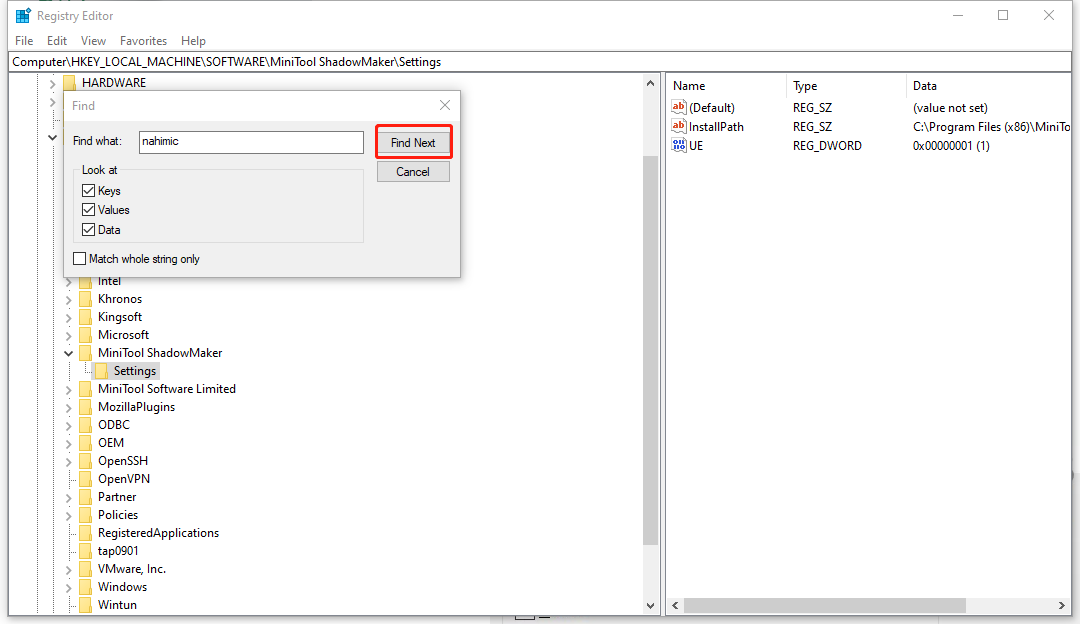

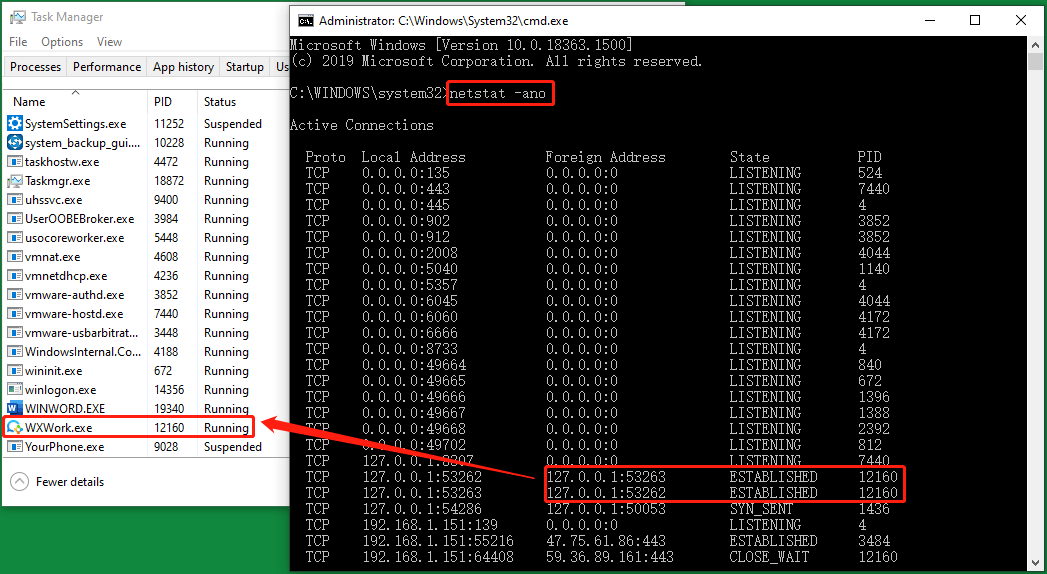

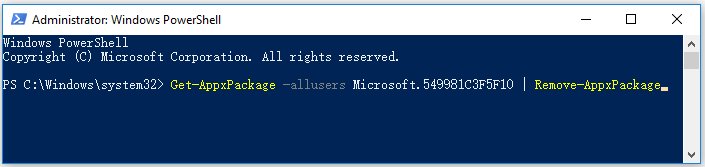

FIY: CMD ve Görev Yöneticisi ile RAT'ı bulun

Görev Yöneticisi ve CMD ile birlikte şüpheli öğeleri bulmaya çalışabilirsiniz. Tip netstat -ano komut isteminizde ve öğrenin PID yabancı bir IP adresine sahip olan ve TEKRAR GÖRÜNEN yerleşik programların. Ardından, aynı PID'yi şurada arayın: Detaylar Hedef programı bulmak için Görev Yöneticisi'ndeki sekmesine gidin. Ancak bu, hedef programın kesinlikle bir RAT olduğu anlamına gelmez, sadece şüpheli bir programdır. Kurulan programın RAT kötü amaçlı yazılım olduğunu doğrulamak için daha fazla tanımlama gereklidir.

Şüpheli yabancı IP adresini, kayıtlı konumunu çevrimiçi olarak bulmak için de kullanabilirsiniz. Bunu yapmanıza yardımcı olabilecek birçok web sitesi https://whatismyipaddress.com/ . Konumun tamamen sizinle bağlantısı yoksa, arkadaşlarınızın, şirketinizin, akrabalarınızın, okulunuzun, VPN'nin vb. konumu değil, muhtemelen bir bilgisayar korsanı konumudur.

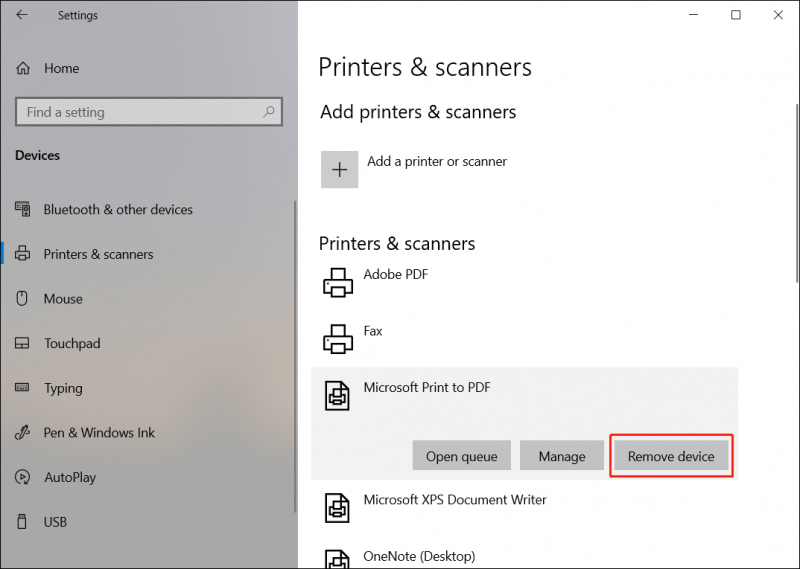

Uzaktan Erişim Truva Atı Kaldırma

Uzaktan erişim truva atı nasıl kaldırılır? Veya, RAT virüsünden nasıl kurtulurum?

1. Aşama

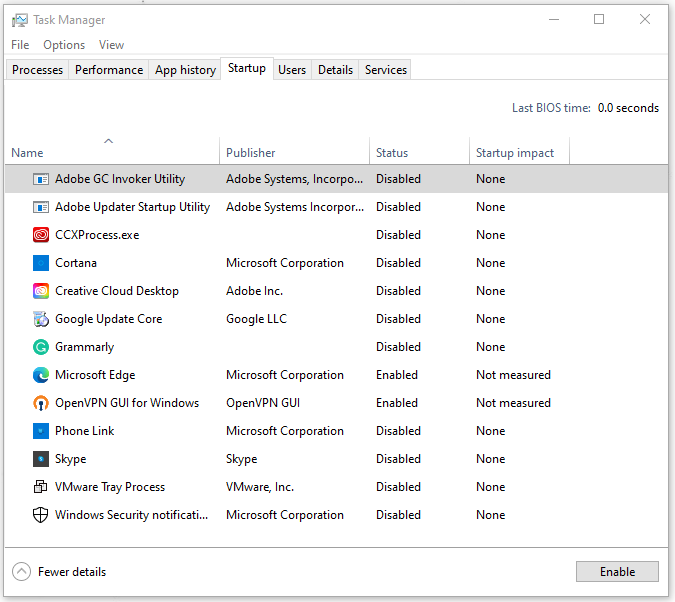

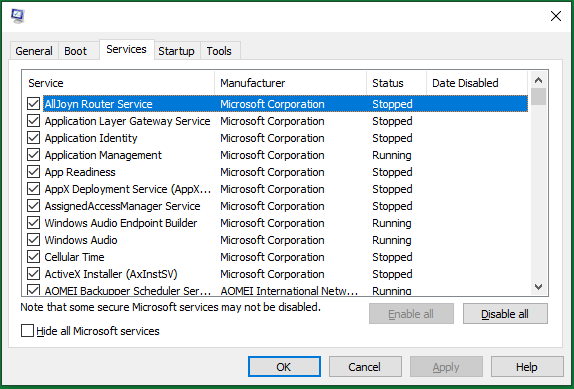

Belirli kötü amaçlı dosyaları veya programları bulabilirseniz, bunları bilgisayarınızdan temizlemeniz veya en azından işlemlerini sonlandırmanız yeterlidir. Bunu Görev Yöneticisi'nde veya Windows MSConfig yardımcı programı .

Tip yanlış yapılandırma Windows Çalıştır'da ve tuşuna basın Girmek veya tıklayın tamam MSConfig penceresini tetiklemek için. Orada, geçiş yapın Hizmetler sekmesinde, hedef hizmetleri bulun ve devre dışı bırakın.

Bazı programları veya hizmetleri kaldırdıktan veya engelledikten sonra makinenizi yeniden başlatmanız yeterlidir.

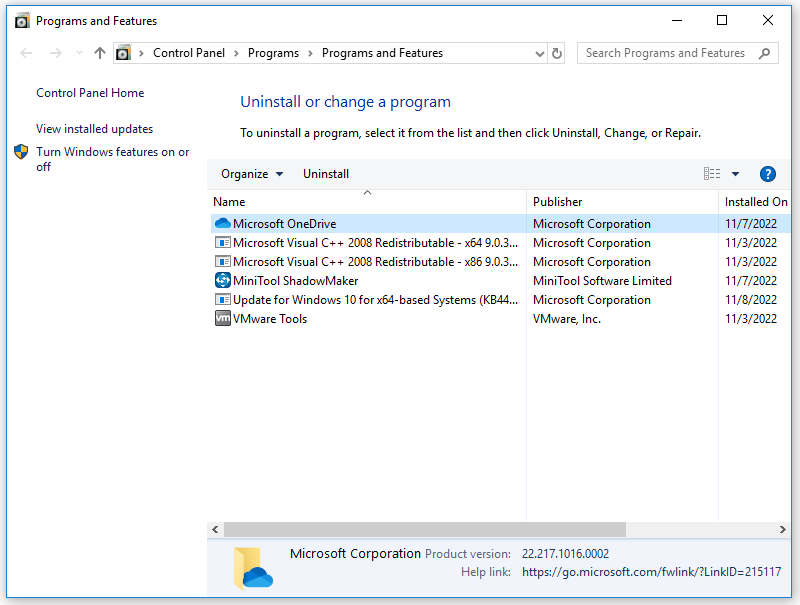

2. aşama

Bir kurun ve çalıştırın RAT sökücü ilişkili dosyaları ve kayıt defteri değişikliklerini kaldırmak için Malwarebytes Anti-Malware ve Anti-Exploit gibi.

Sahne 3

Windows başlatıldığında başlayan şüpheli dosyaları ve programları kontrol etmek için Autorun.exe gibi kontrol araçlarını kullanın.

4. Aşama

Var olmaması gereken, sisteminize giren veya çıkan ağ bağlantılarını kontrol edin. Veya doğrudan İnternet bağlantınızı kesin.

Kendinizi RAT Siber Saldırısından Nasıl Korursunuz?

Kendinizi diğer ağ kötü amaçlı yazılım tehditlerinden korumak gibi, uzaktan erişim truva atı koruması için genel olarak bilinmeyen öğeleri indirmekten kaçınmanız gerekir; kötü amaçlı yazılımdan koruma ve güvenlik duvarını güncel tutun, kullanıcı adlarınızı ve şifrelerinizi düzenli olarak değiştirin; (yönetim açısından) kullanılmayan bağlantı noktalarını engelleyin, kullanılmayan hizmetleri kapatın ve giden trafiği izleyin.

#1 Güvenilmeyen Kaynaklardan İndirmekten Kaçının

Her şeyden önce, en etkili ve en kolay önlem, hiçbir zaman güvenli olmayan kaynaklardan dosya indirmemektir. Bunun yerine, istediğinizi her zaman resmi web siteleri, yetkili mağazalar ve iyi bilinen kaynaklar gibi güvenilir, yetkili, resmi ve güvenli yerlerden alın.

#2 Güvenlik Duvarlarını ve Antivirüsü Güncel Tutun

Hangi güvenlik duvarı veya kötü amaçlı yazılımdan koruma programına sahip olursanız olun veya bunlardan birden fazlasına sahip olsanız bile, bu güvenlik hizmetlerini güncel tutun. En yeni sürümler her zaman en son güvenlik teknolojilerini benimser ve mevcut popüler tehditler için özel olarak tasarlanmıştır.

Yukarıda belirtilen Malwarebytes ve diğer antivirüsler, ilk enfeksiyon vektörünün sistemin güvenliğinin ihlal edilmesine izin vermesini de önleyebilir.

#3 Kullanıcı Adlarınızı ve Parolalarınızı Düzenli Olarak Değiştirin

Özellikle şifreler için hesap hırsızlığına karşı mücadele etmek için çeşitli hesaplarınızı düzenli olarak değiştirmek iyi bir alışkanlıktır. Ayrıca, hesaplarınızın güvenliğini sağlamak için hizmet sağlayıcılar tarafından sağlanan iki faktörlü kimlik doğrulama (2FA) gibi çeşitli güvenlik özelliklerinden yararlanmanız önerilir.

6 Kötü Amaçlı Yazılım Algılama/18 Kötü Amaçlı Yazılım Türü/20 Kötü Amaçlı Yazılım Temizleme Aracı

6 Kötü Amaçlı Yazılım Algılama/18 Kötü Amaçlı Yazılım Türü/20 Kötü Amaçlı Yazılım Temizleme AracıCasus yazılım ve kötü amaçlı yazılım algılama nedir? Kötü amaçlı yazılım tespiti nasıl yapılır? Kötü amaçlı yazılımdan etkilenip etkilenmediğinizi nasıl anlarsınız? Kötü amaçlı yazılım saldırılarından nasıl kurtulur?

Daha fazla oku#4 Yasal Programlarınızı Yükseltin

RAT uzaktan erişim truva atı muhtemelen bilgisayarınızdaki yasal uygulamaları kullanacağından, bu uygulamaları en son sürümlerine yükseltmeniz daha iyi olur. Bu programlar tarayıcılarınızı, sohbet uygulamalarınızı, oyunlarınızı, e-posta sunucularınızı, video/ses/fotoğraf/ekran görüntüsü araçlarınızı, iş uygulamalarınızı…

#5 Bilgisayar Sistemini Yükselt

Tabii ki, işletim sisteminizi en son güncellemelerle yamalamayı unutmayın. Genellikle sistem güncellemeleri, son güvenlik açıkları, açıklardan yararlanmalar, hatalar, hatalar, arka kapılar vb. için yamalar ve çözümler içerir. Tüm makinenizi korumak için işletim sistemini yükseltmek için!

Dosyaları RAT Yazılım Virüsüne Karşı Yedekleyin

Siber RAT'lerin iş istasyonlarında veya ağlarda yıllarca tespit edilmemesi genellikle söz konusudur. Bu, antivirüs programlarının hatasız olmadığını ve RAT koruması için her şeyin başı ve sonu olarak görülmemesi gerektiğini gösterir.

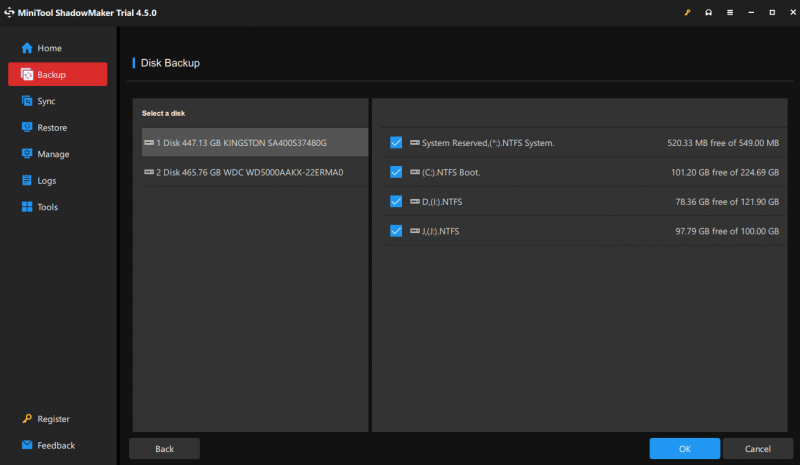

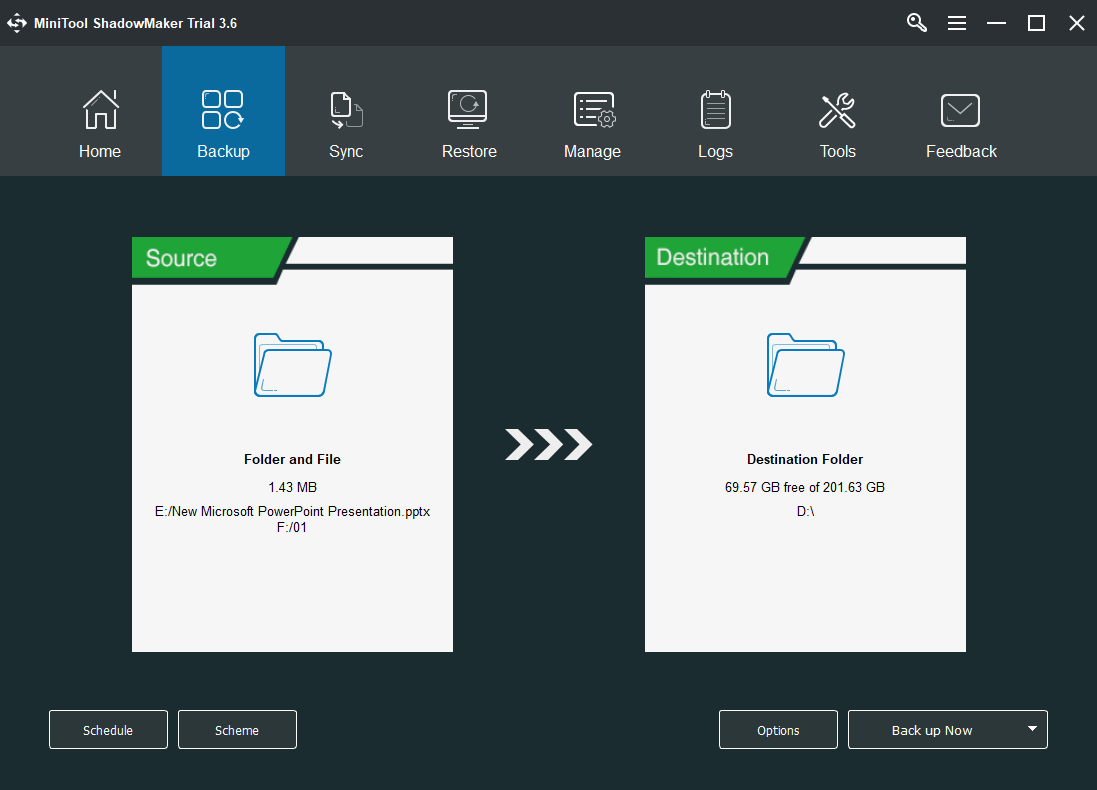

O halde, bilgisayar dosyalarınızı düzenlenmekten, silinmekten veya yok edilmekten korumak için başka ne yapabilirsiniz? Neyse ki, yedek bir kopyanız varsa, kötü amaçlı yazılım RAT saldırılarından sonra verilerinizi yeniden kazanabilirsiniz. Yine de, orijinal dosyaları kaybetmeden önce, Windows bilgisayarlar için profesyonel ve güçlü bir yedekleme programı olan MiniTool ShadowMaker gibi güvenilir ve RAT'siz bir araçla kopyalamanız gerekir.

Adım 1. MiniTool ShadowMaker'ı resmi web sitesinden veya yukarıda yetkilendirilmiş bağlantı düğmesinden indirin.

Adım 2. Aracı bilgisayarınıza kurun ve başlatın.

Adım 3. Deneme sürümünü alırsanız, ücretli sürümlerini satın almanız istenecektir. Ödemek istemiyorsanız, tıklamanız yeterlidir. Denemeye Devam Et Yalnızca bir zaman sınırı ile biçimsel özelliklerle aynı olan deneme işlevlerinden yararlanmak için sağ üstteki seçenek.

Adım 4. Ana arayüzüne girdiğinizde, Destek olmak üst menüdeki sekme.

Adım 5. Yedekleme sekmesinde, Kaynak kopyalamayı planladığınız dosyalar ve Hedef Yedek resmi kaydetmek istediğiniz konumu seçin.

Adım 6. Şimdi yedekle işlemi gerçekleştirmek için sağ alttaki düğmeye basın.

Gerisi görevin başarısını beklemektir. Bu dosyaları günlük, haftalık, aylık veya sistem oturum açtığında/kapattığında otomatik olarak yedeklemek için bir program ayarlayabilirsiniz, işlem başlamadan önce yukarıdaki Adım 5'te veya işlemden sonra Yönet sekmesinde. Ayrıca, tam, artımlı veya farklı olmak üzere hangi tür yedeklemelerin yürütüleceğine ve depolama alanının bitmesi durumunda yedek görüntünün kaç sürümünün tutulacağına karar verebilirsiniz.

![Menü Tuşu Nerede Ve Klavyeye Menü Tuşu Nasıl Eklenir [MiniTool Haberleri]](https://gov-civil-setubal.pt/img/minitool-news-center/86/where-is-menu-button.png)

![Windows 10 veya Mac'te Tam Ekran Video Kaydetmenin 7 Yolu [Ekran Kaydı]](https://gov-civil-setubal.pt/img/screen-record/92/7-ways-record-full-screen-video-windows-10.png)

![[Çözüldü] Ayrıştırıcı Windows 10 11'de 0xC00CE508 Hatasını Döndürdü](https://gov-civil-setubal.pt/img/partition-disk/49/solved-parser-returned-error-0xc00ce508-on-windows-10-11-1.jpg)

![Android'de Silinen Çağrı Günlüğünü Etkili Bir Şekilde Nasıl Kurtarırım? [ÇÖZÜLDÜ] [MiniTool İpuçları]](https://gov-civil-setubal.pt/img/android-file-recovery-tips/21/how-recover-deleted-call-log-android-effectively.jpg)